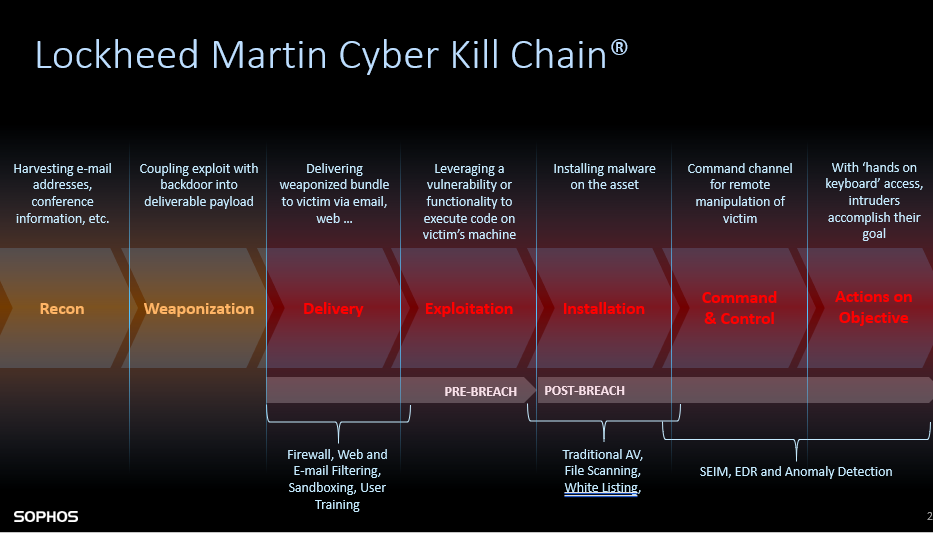

En esta participación tuve la oportunidad de compartir una PoC con el Ingeniero Luis Castro de la empresa Sophos, la prueba de concepto consideró explicar las etapas de “Lockeed Martin Cyber Kill Chain”

La cual básicamente consiste en describir los pasos que se utilizan para realizar un ataque a uno o más activos de las organizaciones, esto se puede aplicar en modalidad redTeam o como aplicación independiente; basado en estas fases se mostró un ataque típico de inyección de malware por medio de un enlace malicioso que lleva al usuario quien recibe un correo electrónico y al descargar una supuesta actualización este es infectado y por medio del framework Metasploit se toma el control del equipo de forma remota.

Si bien se trata de un ataque muy básico no deja de demostrar la facilidad de como se puede engañar a un usuario e infectar su equipo de cómputo para posteriormente aprovechar la extracción de información o bien la posibilidad de escalación a otros equipo o servidores en el caso de una empresa

A continuación dejo el video para que puedan disfrutar la sesión tanto como yo disfrute realizarla.

Evento InfoSecurity LATAM EDITION

![]()